Smartphones en andere mobiele apparaten hebben het makkelijker gemaakt voor mensen om toegang te krijgen tot hun fondsen en digitale assets en deze te beheren. Er zijn echter nieuwe problemen ontstaan op het gebied van privacy en security door de toenemende afhankelijkheid van smartphones voor het beheer van digitale assets. Kwaadwillenden hebben nieuwe manieren gevonden om digitale systemen te infiltreren en fraude te plegen, waardoor gebruikers financiële schade oplopen. De SIM swap aanval is zo’n aanval die steeds alarmerender wordt in crypto security, ondanks de robuuste cyberbeveiligingsmaatregelen.

In deze gids zullen we onderzoeken wat een SIM swap aanval is, hoe een SIM swap crypto aanval werkt, hoe je de tekenen kunt herkennen en hoe je er een kunt voorkomen.

- Wat is een SIM-kaart?

- Wat is een SIM swap aanval?

- Hoe werkt een SIM swap crypto aanval?

- Hoe herkent u de tekenen van een SIM swap cryptoaanval?

- De risico’s van SIM swap aanvallen op cryptocurrency gebruikers

- Voorbeelden van SIM swap crypto-aanvallen

- Kunt u een SIM swap cryptoaanval voorkomen?

- Hoe kunt u SIM swap hacks voorkomen?

- Wat moet u doen als u het slachtoffer bent van een SIM swap aanval?

- Veelgestelde vragen

Wat is een SIM-kaart?

Om SIM swap fraude te begrijpen, moet u eerst begrijpen wat een SIM-kaart is.

Een identiteitsmodule voor abonnees, ook wel SIM genoemd, is een kleine verwijderbare kaart met een in een circuit ingebouwde chip die de bel-, sms- en datadiensten op een smartphone activeert.

Een SIM-kaart slaat uw identificatiegegevens op en is beveiligd met een persoonlijk identificatienummer (PIN). Er wordt ook uitgebreide persoonlijke en operationele informatie op opgeslagen. Als je je SIM-kaart dus uit de ene telefoon haalt en in een andere plaatst, worden de mobiele diensten van de SIM-kaart overgezet naar het nieuwe toestel. Hoewel telecombedrijven de unieke identificaties ook kunnen overzetten, doen ze dit meestal als de originele simkaart zoekraakt. Hierdoor zijn simkaarten gevoelig voor een soort aanval die bekend staat als een SIM swap aanval.

Wat is een SIM swap aanval?

Een SIM swap aanval is een soort cyberaanval waarbij een SIM-hacker de identiteit van een slachtoffer aanneemt en toegang krijgt tot en controle over zijn telefoonnummer. De hackers gebruiken vervolgens hun telefoonnummers om toegang te krijgen tot hun financiële of sociale media accounts. Dit type aanval staat ook bekend als SIM swap fraude of SIM hijacking.

SIM swapping kan op twee manieren gebeuren: een hacker steelt je telefoon en krijgt toegang tot je SIM-kaart of belt je SIM-kaart provider en verleidt hen om een SIM-kaart in hun bezit te activeren. Slechte actoren verwisselen SIM’s meestal om twee-factor authenticatie (2FA) te omzeilen en zo toegang te krijgen tot en controle te krijgen over je assets in cryptocurrency.

Tweefactorauthenticatie (2FA) wordt meestal aan gebruikers geleverd via e-mail, sms of telefoon. Hoewel deze methoden gebruikers flexibiliteit bieden, zijn ze niet immuun voor alle cyberbedreigingen. In het geval van SIM swap aanvallen, kunnen kwaadwillenden, zodra ze toegang hebben tot je telefoonnummer, berichten en oproepen onderscheppen die naar je telefoon worden gestuurd, inclusief de berichten die worden gebruikt voor 2FA. Op deze manier krijgen ze illegale toegang tot je bankrekening, cryptobeurzen en digitale wallets.

Historisch gezien hebben hackers SIM swap aanvallen uitgevoerd om geldelijke redenen. Zodra een hacker ongeautoriseerde toegang krijgt tot je mobiele apparaat en dus ook tot je bankrekeningen, creditcardgegevens en cryptocurrency wallets, kunnen ze gemakkelijk al je geld opnemen en al je digitale assets naar hun accounts overmaken.

Hoewel hackers andere motieven kunnen hebben, zoals dwang tot betaling om je telefoonnummer terug te krijgen of exploitatie van je social media accounts, is financieel gewin het primaire doel. Nu we begrijpen wat voor soort aanval SIM swapping is, laten we eens kijken hoe het werkt.

Hoe werkt een SIM swap cryptoaanval?

SIM-kaarten maken gebruik van verschillende gebruikersdata om verbinding te maken met een mobiel netwerk. SIM swapping vindt plaats wanneer de unieke data wordt overgezet naar een andere SIM-kaart, zodat de ‘oude’ SIM-kaart niet meer werkt en alle door de provider gefaciliteerde diensten zoals oproepen, internet en sms’jes naar de nieuwe kaart worden gestuurd.

Om je telefoonnummer te krijgen, verzamelt een oplichter eerst zoveel mogelijk persoonlijke informatie over je voordat hij aan social engineering doet. Hackers kunnen informatie over u verzamelen via kwaadaardige malware, phishing e-mails of onderzoek via sociale media.

Zodra ze je persoonlijke gegevens hebben, bellen ze je netwerkaanbieder en gebruiken ze social engineering-tactieken om je mobiele netwerkaanbieder te overtuigen om je simkaart op afstand over te zetten naar de kaart die zij hebben. Als ze erin slagen jouw netwerkaanbieder te overtuigen door de gestelde vragen correct te beantwoorden, wordt jouw simkaart gekloond naar die van hen.

De nieuw gekloonde simkaart zal op dezelfde manier werken als wanneer deze in jouw telefoon zou zitten. De oplichters maken vervolgens misbruik van je kwetsbare financiële rekeningen, zoals je crypto wallets, omdat ze gemakkelijk door security maatregelen zoals 2FA heen kunnen manoeuvreren. Ze gebruiken je telefoonnummer om eenmalige autorisatiecodes aan te vragen en te ontvangen die nodig zijn voor transacties, om in te loggen op je online accounts en om je digitale assets te stelen.

Hoewel SIM swap aanvallen veel voorkwamen in traditionele financiële instellingen, hebben ze sindsdien hun weg gevonden naar de blockchain en crypto ruimte, waardoor gebruikers SIM swap fraude moeten toevoegen aan een al groeiende lijst van bekende aanvallen, zoals de 51% aanval, sandwich aanval en Sybil aanval.

“Zoekmachines zouden aansprakelijk moeten worden gesteld voor verliezen die ze lijden door phishing-links in advertentieresultaten. Mobiele providers zouden aansprakelijk moeten worden gesteld voor verliezen door SIM swap aanvallen. Er zijn bijna geen prikkels voor deze dienstverleners om deze aanvalsvectoren anders op te lossen.”

ChainLinkGod.eth, podcaster en Chainlink’s community ambassadeur: X

De rol van sociale media in SIM swap fraude

Sociale media is een van de manieren die oplichters gebruiken om persoonlijke informatie over jou te verzamelen.

Oplichters kunnen informatie verzamelen van uw sociale mediaprofielen op verschillende sociale netwerken. Als je geboortedatum en moeders meisjesnaam deel uitmaken van je security vragen, kan een hacker deze informatie van je Facebook profiel halen.

Ze zullen deze informatie dan gebruiken om een SIM-swap uit te voeren en je digitale assets over te zetten naar hun wallets. Daarom is het belangrijk om ervoor te zorgen dat je zo min mogelijk persoonlijke informatie online deelt.

Hoe herken je de tekenen van een SIM swap cryptoaanval?

De tekenen van een SIM swap cryptoaanval zijn meestal gemakkelijk te herkennen. Ze zijn echter pas duidelijk nadat de aanval is uitgevoerd. Enkele dingen waar je op moet letten zijn

- Rekeningvergrendelingen: Het onvermogen om plotseling toegang te krijgen tot je bankrekeningen, crypto wallets, e-mails of sociale medianetwerken kan erop wijzen dat hackers je accounts hebben overgenomen.

- Verlies van mobiele service: Een plotselinge uitval van de mobiele telefoondienst is meestal een belangrijk teken dat er een SIM-ruil heeft plaatsgevonden, omdat je dan geen data hebt en niet kunt bellen of sms’en. U kunt altijd bij uw serviceprovider navragen of het om een tijdelijk serviceprobleem gaat of dat er een SIM-swap heeft plaatsgevonden.

- Verdachte transacties: Als je meldingen ontvangt voor transacties die je niet hebt goedgekeurd of gemaakt, kan dit duiden op een SIM-swap aanval.

- Ongebruikelijke accountactiviteiten: Berichten op je sociale mediakanalen die je niet hebt gemaakt, kunnen duiden op een SIM-kaping.

- Ongebruikelijke meldingen: Bij het begin van een SIM swap aanval kun je telefoontjes of sms’jes ontvangen over een onverwachte verandering van de service van je provider. Als dit gebeurt, bel dan je netwerkserviceprovider en bevestig de wijzigingen.

De risico’s van SIM swap aanvallen op cryptocurrency gebruikers

Bestaande beveiligingsmaatregelen, zoals zero-trust architectuur, die erop gericht zijn om de veiligheidsrisico’s in de cryptoruimte te beperken, hebben oplichters er niet van weerhouden om nieuwe crypto-oplichtingstechnieken te ontwikkelen.

Sim swap-aanvallen vormen bijvoorbeeld een sterke bedreiging voor de security van cryptobeurzen en wallets vanwege de coins en tokens die erin zijn opgeslagen. Veel cryptobeurzen en wallets vertrouwen sterk op sms-gebaseerde 2FA om transacties te bevestigen. Een SIM-swap aanval geeft hackers dus toegang tot de cryptobeurzen of wallets van een slachtoffer en draagt hun digitale assets over.

Daarnaast kunnen simswapaanvallen hackers toegang geven tot de e-mailaccount van een slachtoffer, die ze kunnen gebruiken om instellingen te wijzigen, wachtwoorden te resetten en andere gekoppelde accounts te compromitteren. Ze kunnen dan de aanmeldingsgegevens van de cryptobeurzen of wallets van het slachtoffer wijzigen en de volledige controle over deze beurzen en het geld erin overnemen.

Stay safe in decentralized ecosystems. Check our guide to the top 10 muct have cryptocurrency security tips in 2024,

Voorbeelden van SIM Swap Crypto Aanvallen

Hieronder staan enkele bekende gevallen van SIM swap cryptoaanvallen die hebben plaatsgevonden:

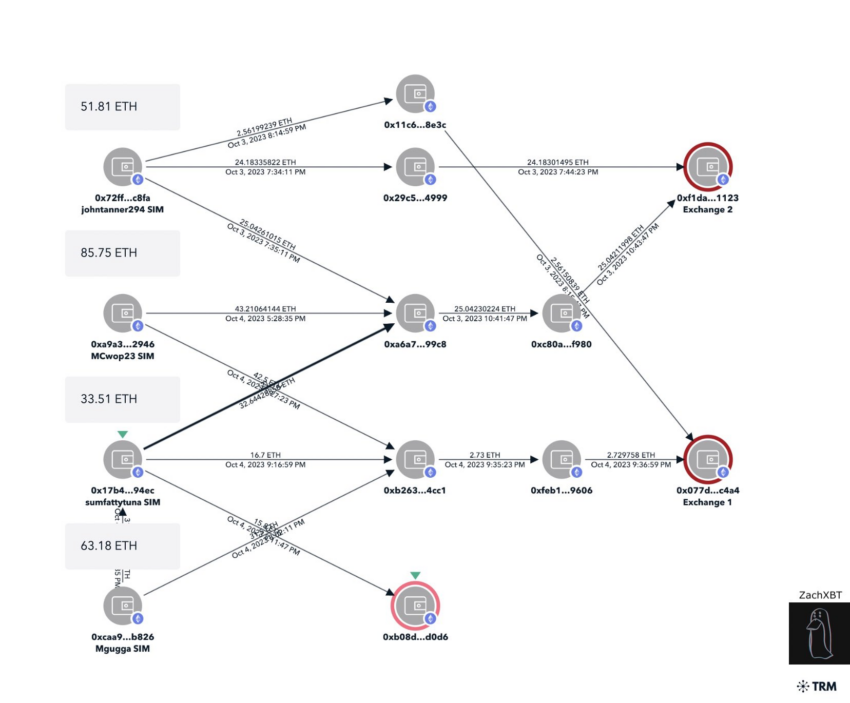

Friend.tech SIM Swap aanvallen

Enkele gebruikers van het gedecentraliseerde sociale media platform Friend.tech werden het slachtoffer van verschillende SIM swap aanvallen in oktober 2023. Een enkele oplichter, opgegraven door ZachXBT, stal $ 385.000 aan Ether nadat hij vier afzonderlijke Friend.tech-gebruikers had gesimpt.

Michael Terpin

In 2018 werd Michael Terpin, een ondernemer en expert op het gebied van blockchaintechnologie, het slachtoffer van een SIM-swapaanval uitgevoerd door de 15-jarige Ellis Pinksy. Door de SIM swap aanval verloor Terpin $23 miljoen aan digitale assets. Later klaagde hij iedereen aan die betrokken was bij de aanval, inclusief zijn netwerkprovider AT&T.

Hoewel hij de zaak tegen AT$T verloor, diende Terpin meer rechtszaken aan, waaronder één tegen Pinksy nadat hij 18 werd in 2020. Naar verluidt was Pinksy slechts een façade van een grote social engineering hacking bende die minderjarigen en telecommunicatiemedewerkers gebruikte om SIM swap fraude uit te voeren op geselecteerde doelwitten.

Vitalik Buterin’s X (voorheen Twitter) account hack

Op 9 september 2023 probeerden hackers met succes een SIM-swap aanval uit te voeren waardoor ze toegang kregen tot het X-account van Ethereum medeoprichter Vitalik Buterin. Vervolgens plaatsten ze een link waarin ze gebruikers vroegen om een gratis NFT te claimen die Buterin had aangeboden. De link leidde gebruikers naar een kwaadaardige site die hen een aandeel in een NFT beloofde. Verder werd vermeld dat het project was opgezet in samenwerking met Consensys.

Gebruikers moesten hun wallets verbinden met de website om de niet-fungibele token te claimen. Degenen die hun wallets aansloten werden opgelicht van hun digitale assets, waaronder NFT’s.

ZachXBT, een pseudonieme cryptodetective op X, meldde dat er voor meer dan $690.000 aan assets was gestolen. Buterin bevestigde later dat het datalek het gevolg was van een SIM-swap fraude.

Kun je een SIM swap cryptoaanval voorkomen?

Hoewel het voorkomen van een SIM swap cryptoaanval mogelijk is, kan het meer inspanning en waakzaamheid vereisen. Je moet online waakzaam blijven om een SIM swap cryptoaanval te voorkomen. Wees op je hoede met wat je post en zorg ervoor dat je geen persoonlijke identificerende informatie post. Vermijd phishing e-mails en klik niet op links of download geen bijlagen van mensen of adressen die je niet kent.

Zorg er daarnaast voor dat je een sterk en uniek wachtwoord gebruikt voor elke online account die je hebt. Het gebruik van één wachtwoord voor meerdere accounts kan leiden tot grotere verliezen in het geval van een succesvolle simswap-aanval. Je kunt ook een bekende wachtwoordmanager gebruiken om je wachtwoorden te beheren.

Probeer 2FA op basis van e-mail of tekst te vermijden. Overweeg het gebruik van andere multi-factor authenticatiemethoden, zoals authenticatie-apps, biometrie of beveiligde fysieke sleutels. Je kunt ook afzonderlijke pincodes aanmaken als je netwerkaanbieder dat toestaat, want dat biedt een extra beveiligingslaag.

Hoe voorkom je SIM-hacks?

Er zijn verschillende manieren om SIM-hacks te voorkomen. Deze methoden zijn onder andere

1. Voorkom dat je jezelf per ongeluk doxxed

Doxxing is het delen van persoonlijke identificeerbare informatie op het internet, meestal met kwade bedoelingen. Vermijd het delen van onnodige persoonlijke identificerende informatie online, omdat hackers het kunnen verzamelen en social engineering kunnen gebruiken om SIM-swaps uit te voeren en je crypto assets te stelen.

2. Gebruik je telefoonnummer niet als aanmeld- en hersteloptie

Verschillende online platforms gebruikten aanvankelijk telefoonnummers voor gebruikers om zich aan te melden op hun websites. Hoewel e-mails populair zijn geworden, staan sommige websites gebruikers nog steeds toe om zich aan te melden en in te loggen met hun telefoonnummer. Voor dergelijke platforms moet je je aanmelden met een e-mail in plaats van een telefoonnummer. Als je een online account koppelt aan je telefoonnummer, kunnen hackers gemakkelijk je simkaart verwisselen.

3. Gebruik multi-factor authenticatie

Gebruik in plaats daarvan authenticatie-apps zoals de authenticatie-apps van Google of Microsoft, omdat deze minder riskant zijn. Gebruik altijd meerdere verificatiemethoden om je accounts veilig te houden en sim-swapping hacks te voorkomen.

Je kunt verschillende MFA-methoden (multi-factor authentication) gebruiken. Je kunt kiezen uit authenticatie-apps, biometrie, verificatie via e-mail, hardwaretokens of verificatie via tekst. Hoewel authenticatie via e-mail en sms handig is, vormen ze een enorm risico in het geval van een succesvolle aanval waarbij de simkaart wordt verwisseld.

SIM swap attacks are troubling because bad actors can gain personally identifying information about you and use that to steal your crypto assets. Always ensure that you take the necessary measures to prevent falling victim to a SIM swap attack.

Wat moet u doen als u het slachtoffer bent van een SIM swap aanval?

Hoewel je de bovenstaande maatregelen kunt nemen om een SIM swap aanval te minimaliseren en mogelijk te voorkomen, is er geen garantie dat deze methoden altijd werken. Bovendien kan een SIM swap letterlijk iedereen overkomen. Je moet snel handelen als je vermoedt dat je simkaart is verwisseld. Het eerste wat je moet doen is contact opnemen met je provider. Het meest voor de hand liggende teken is meestal het onvermogen om te bellen en gebeld te worden of sms’jes te versturen en ontvangen.

Je serviceprovider bellen kan bevestigen of het een netwerkprobleem is of dat de SIM-kaart verwisseld is. Als je inderdaad gehackt bent, vraag je serviceprovider dan om je telefoonnummer tijdelijk te deactiveren of om het terug te zetten op je originele simkaart. Als je juridische stappen wilt ondernemen, kun je ook een klacht indienen bij de gerechtelijke autoriteiten. Werk vervolgens aan het beveiligen van je bankrekeningen en crypto wallets. Verwijder je telefoonnummer van alle bank- en cryptorekeningen en schakel 2FA met je mobiele nummer uit. Vraag om de rekeningen te bevriezen en vraag de serviceproviders om de transacties die je niet hebt goedgekeurd terug te draaien. Wijzig ook alle wachtwoorden van rekeningen waar niet mee geknoeid is.

Veelgestelde vragen

How hard is it to perform a SIM swap hack?

What can I do to get my funds back?

Is SIM swapping still a threat?

What is a SIM swapping attack?

Is it illegal to SIM swap?

Is SIM swap possible in the U.S.?

Is SIM swap a cybercrime?

How do I know if I’ve been SIM swapped?

Trusted

Disclaimer

Alle informatie op onze website wordt te goeder trouw en uitsluitend voor algemene informatiedoeleinden gepubliceerd. Elke actie die de lezer onderneemt op basis van de informatie op onze website is strikt op eigen risico.