De recente $1,5 miljard Bybit hack bracht de Noord-Koreaanse Lazarus Group in de top 15 van grootste Ethereum-houders wereldwijd. Deze inbreuk veroorzaakte grote opschudding in de cryptowereld en stelde gebruikers op de hoogte die Ethereum eerder beschouwden als een van de veiligste en meest gedecentraliseerde netwerken.

In een gesprek met BeInCrypto bespraken vertegenwoordigers van Holonym, Cartesi en Komodo Platform de impact van deze inbreuk, de maatregelen die genomen moeten worden om soortgelijke incidenten in de toekomst te voorkomen, en hoe het vertrouwen van het publiek in Ethereum hersteld kan worden.

Ander type inbreuk

De Bybit hack schudde de crypto-community niet alleen vanwege de hoeveelheid gestolen fondsen, maar ook vanwege de aard van de inbreuk.

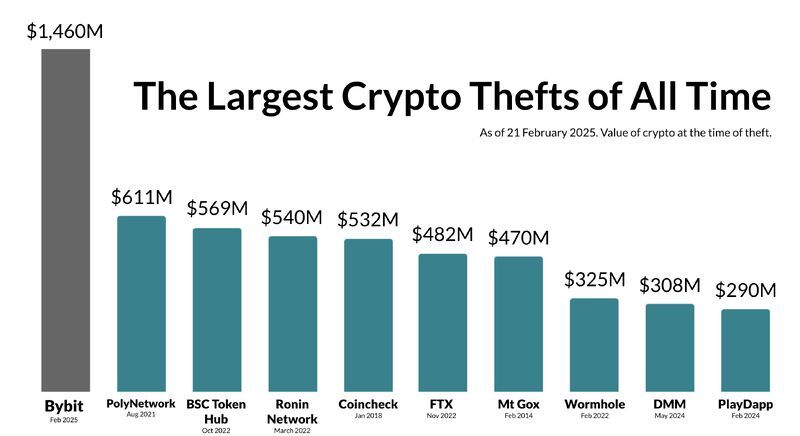

Terwijl andere crypto exchange inbreuken, zoals de 2014 Mt. Gox episode of de 2018 Coincheck hack, privé sleutels of directe compromittering van exchange wallets betroffen, was de situatie bij Bybit anders.

In plaats van privé sleutels te stelen, manipuleerden de hackers het proces van het ondertekenen van transacties, wat aangeeft dat het een aanval op infrastructuurniveau was. Het proces van het ondertekenen van transacties werd gericht in plaats van de opslag van activa zelf.

Forensische analyse van de Bybit hack traceerde de inbreuk naar Safe Wallet, een multi-signature wallet infrastructuur geleverd door een derde partij. Safe Wallet gebruikt smart contracts en in de cloud opgeslagen JavaScript-bestanden op AWS S3 om transacties te verwerken en te beveiligen.

Hackers konden transacties heimelijk wijzigen door kwaadaardige JavaScript in de AWS S3-opslag van Safe Wallet te injecteren. Hoewel het systeem van Bybit niet direct werd gehackt, veranderden de hackers de bestemming van overboekingen die door Bybit waren goedgekeurd.

Dit detail onthulde een ernstig beveiligingslek. Integraties van derden worden zwakke punten, zelfs als een exchange zijn systemen beveiligt.

Lazarus Group onder Ethereum’s top houders

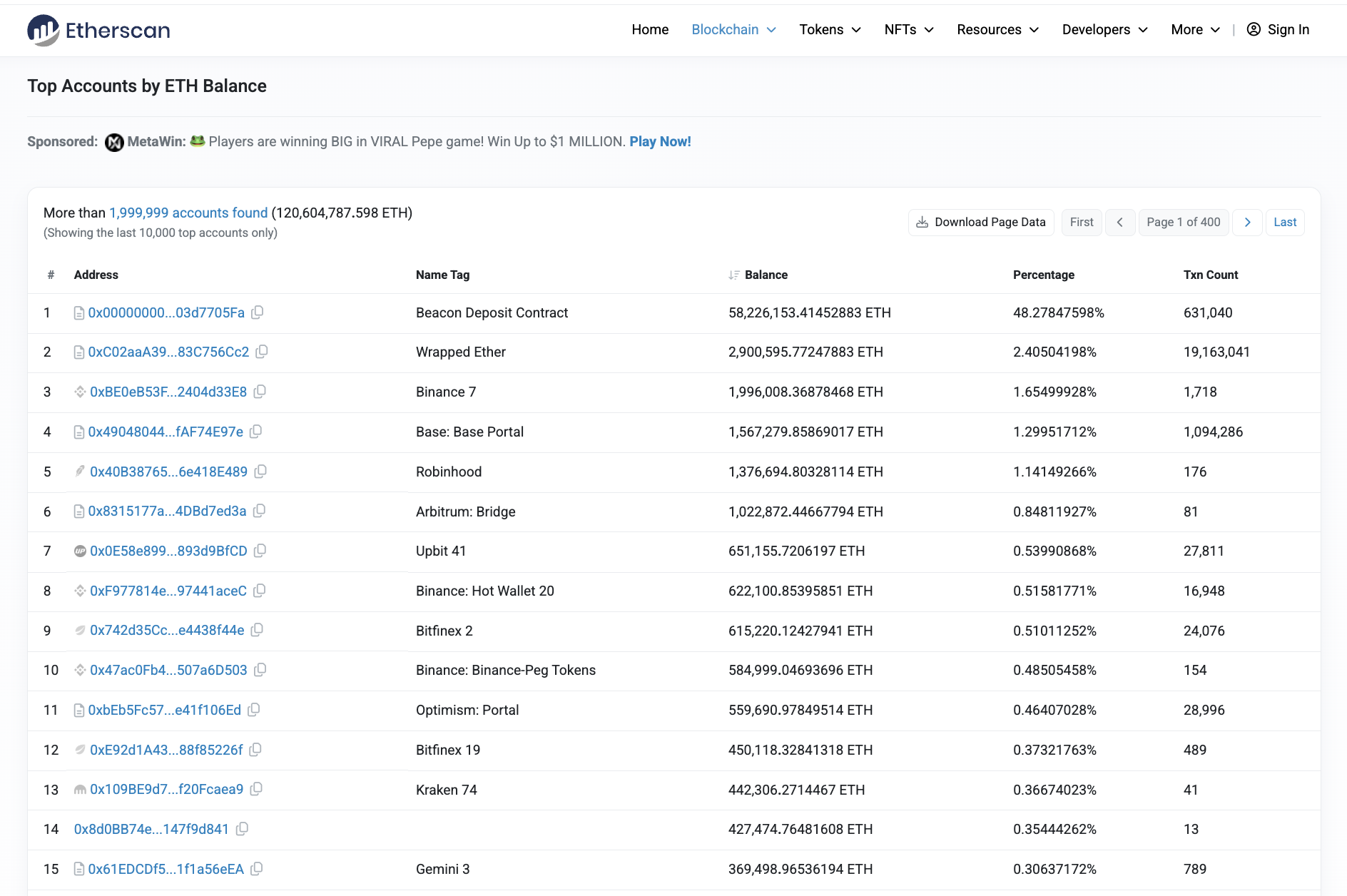

Na de monumentale hack behoort Noord-Korea tot de top 15 grootste Ethereum houders.

Volgens on-chain gegevens had Gemini, dat eerder de 15e positie innam, 369.498 ETH in zijn Ethereum-wallet. Aangezien de Bybit-hackers meer dan 401.000 ETH hebben gestolen, hebben zij Gemini nu ingehaald qua eigendom.

Het feit dat een beruchte groep zoals Lazarus, verantwoordelijk voor verschillende grote hacks in de crypto-sector, nu zo’n belangrijke hoeveelheid Ether bezit, roept verschillende vertrouwenskwesties op. Terwijl aanvankelijke speculatie wees op een zwakte in de gedecentraliseerde aard van Ethereum, verwerpt Nanak Nihal Khalsa, medeoprichter van Holonym, deze bewering.

Aangezien Ethereum’s governance en consensusmechanismen vertrouwen op validators in plaats van tokenhouders, compromitteert het feit dat de Lazarus Group zo’n aanzienlijke hoeveelheid ETH bezit de algehele decentralisatie van het netwerk niet.

“Lazarus bezit nog steeds minder dan 1% van de ETH in omloop, dus ik zie het niet als zeer relevant, afgezien van eenvoudige optiek. Hoewel het veel ETH is, bezitten ze nog steeds minder dan 1%. Ik maak me helemaal geen zorgen,” vertelde Khalsa aan BeInCrypto.

Kadan Stadelmann, Chief Technology Officer bij Komodo Platform, was het hiermee eens en benadrukte dat het ontwerp van Ethereum’s infrastructuur de bron van zijn zwakte is.

“Het bewijst een kwetsbaarheid in Ethereum’s architectuur: illegale actoren zouden hun bezit verder kunnen uitbreiden door exchanges of DeFi-protocollen te targeten, en zo invloed uitoefenen op marktdynamiek en mogelijk governancebeslissingen in Ethereum’s off-chain processen veranderen door te stemmen op verbeteringsvoorstellen. Hoewel Ethereum’s technische decentralisatie niet is gecompromitteerd, heeft de Lazarus Group het vertrouwen in Ethereum aangetast,” vertelde Stadelmann aan BeInCrypto.

Echter, hoewel tokenhouders geen invloed kunnen uitoefenen op Ethereum’s consensusmechanismen, kunnen ze wel markten manipuleren.

Potentiële invloeden en marktmanipulaties

Hoewel de Bybit-hackers al klaar zijn met het witwassen van de gestolen ETH, schetste Stadelmann een reeks mogelijke scenario’s die de Lazarus Group had kunnen uitvoeren met de enorme rijkdom die ze oorspronkelijk hadden vergaard. Een optie is staking.

“De beveiliging van Ethereum’s Proof-of-Stake is afhankelijk van eerlijke validators en de veerkracht van wallets, exchanges en dApps. Hoewel de buit van de Lazarus Group het consensusmechanisme van de blockchain niet bedreigt, aangezien hun bezittingen niet bekend staan als gestaked, roept het zeker de mogelijkheid op dat dit zou kunnen gebeuren. Ze zullen dit waarschijnlijk niet doen, omdat de gestolen fondsen zijn getraceerd,” legde hij uit.

Even onwaarschijnlijk is dat de Bybit-hackers een scherpe marktdaling zouden kunnen veroorzaken door hun bezittingen in één keer te verkopen.

“Hun bezittingen geven hen de mogelijkheid om markten te manipuleren, bijvoorbeeld als ze hun bezittingen dumpen. Dit zou moeilijk zijn omdat hun ETH zijn gemarkeerd. Als ze proberen de ETH te verkopen, kunnen hun activa worden bevroren,” voegde Stadelmann toe.

Waar Stadelmann zich het meest zorgen over maakt voor de toekomst, is de impact die hacks kunnen hebben op Ethereum’s Layer 2-protocollen.

“Lazarus en zijn partners zouden kunnen proberen Layer 2-protocollen zoals Arbitrum en Optimism aan te vallen. Een censuuraanval op Layer 2 zou dApps kunnen ondermijnen en ervoor zorgen dat het ecosysteem naar gecentraliseerde transactiesequenties verschuift. Dat zou de zwakte van Ethereum benadrukken,” zei hij.

Hoewel het netwerk van Ethereum niet is gecompromitteerd, benadrukten de aanvallen op Safe Wallet de kwetsbaarheden in de beveiliging van het grotere ecosysteem.

“De inbreuk heeft zeker de spanningen in het ecosysteem vergroot en een ongelijke tokenverdeling gecreëerd. De vraag blijft: zullen Lazarus of andere hackgroepen die verbonden zijn met staatsactoren proberen het Ethereum-ecosysteem uit te buiten, vooral op Layer 2?” concludeerde Stadelmann.

Het riep ook vragen op over de noodzaak van betere beveiligingsnormen.

Verificatie boven vertrouwen

Khalsa stelde dat de Bybit-hack, hoewel geen bedreiging voor de kernbeveiliging van Ethereum, de noodzaak benadrukte voor verbeterde beveiligingsnormen onder gebruikers.

“Zeggen dat de hack het probleem van Ethereum is, is als zeggen dat een dodelijk auto-ongeluk het probleem van de auto is wanneer de bestuurder geen gordel droeg. Zou de auto meer veiligheidsmaatregelen kunnen hebben? Ja, en dat zou moeten. Maar net zoals een gordel weinig met de auto te maken heeft, had de hack weinig met Ethereum te maken. Het is een protocol en het werkte precies zoals bedoeld. Het probleem is het gebrek aan gemak en kennis voor het veilig beheren van digitale activa,” zei hij.

Specifiek toonde het incident kwetsbaarheden aan binnen multi-signature wallets, wat aantoont dat vertrouwen op integraties van derden aanzienlijke risico’s kan introduceren, zelfs met robuuste interne beveiliging. Uiteindelijk worden zelfs de meest geavanceerde beveiligingsmaatregelen voor wallets ineffectief als het ondertekeningsproces kan worden gecompromitteerd.

Khalsa benadrukte dat bewezen self-custody beveiligingsmaatregelen bestaan, terwijl multi-signature wallets daar niet bij horen. Hij voegde eraan toe dat overheidsinstanties al lang geleden hadden moeten pleiten voor superieure beveiligingsnormen en -praktijken.

“De consequentie waar we allemaal op kunnen hopen, is dat we serieus worden over het stoppen van Noord-Korea met het stelen van meer fondsen. Hoewel het niet de taak van de overheid is om te veranderen hoe self-custody wordt uitgevoerd, is het absoluut de taak van de overheid om betere ‘best practices’ in de industrie aan te moedigen. Deze aanval was te wijten aan de mythe dat multisigs van hardware wallets veilig zijn. Helaas was deze aanval nodig om het te erkennen, maar betere normen vastgesteld door overheidsinstanties zouden veiligere praktijken kunnen aanmoedigen zonder dat er $1,5 miljard aan compromissen nodig is om de industrie wakker te schudden,” verklaarde hij.

Het incident toonde ook de noodzaak aan om transacties te verifiëren in plaats van te vertrouwen op applicaties van derden.

Oplossing voor front-end kwetsbaarheden

Door kwaadaardige JavaScript in kwetsbare Safe Wallet-cloudservers te injecteren, lanceerde de Lazarus Group een geavanceerde aanval, waardoor ze de interface konden nabootsen en gebruikers konden misleiden.

Volgens Erick de Moura, medeoprichter van Cartesi, benadrukt deze exploit een kritieke kwetsbaarheid. Het probleem ligt in de afhankelijkheid van gecentraliseerde build- en implementatiepijplijnen binnen een systeem dat bedoeld is voor decentralisatie.

“Het SAFE-incident dient als een duidelijke herinnering dat Web3 slechts zo veilig is als de zwakste schakel. Als gebruikers niet kunnen verifiëren dat de interface waarmee ze communiceren echt is, wordt decentralisatie zinloos,” zei hij.

De Moura voegde ook toe dat een veelvoorkomend misverstand in Web3-beveiliging is dat inbreuken op smart contracts tot de meest effectieve vormen van hacken van exchanges behoren. Hij is echter van mening dat de strategie van de Lazarus Group op Bybit het tegendeel bewijst. Het injecteren van kwaadaardige code in de front-end of andere off-chain componenten is veel naadlozer.

“De hackers hoefden geen inbreuk te maken op smart contracts of de systemen van ByBit direct te manipuleren. In plaats daarvan injecteerden ze kwaadaardige code in de front-end interface, waardoor gebruikers werden misleid om te denken dat ze met een vertrouwd platform te maken hadden,” legde hij uit.

Ondanks deze kwetsbaarheden is een overgang van op vertrouwen gebaseerde naar verifieerbare beveiliging mogelijk.

Pleidooi voor reproduceerbare builds

De Moura ziet de Bybit-hack als een wake-up call voor de Web3-gemeenschap. Terwijl exchanges en ontwikkelaars hun beveiliging heroverwegen, stelt hij dat verifieerbare, reproduceerbare builds essentieel zijn om toekomstige aanvallen te voorkomen.

“In de kern zorgt een reproduceerbare build ervoor dat wanneer broncode wordt gecompileerd, het altijd dezelfde binaire output produceert. Dit garandeert dat de software waarmee gebruikers interageren niet is gewijzigd door een derde partij ergens in de implementatieketen,” zei hij.

Blockchain-technologie is cruciaal om ervoor te zorgen dat dit proces plaatsvindt.

“Stel je een systeem voor waarin elke softwarebuild op een verifieerbare manier binaries en bronnen genereert, met hun vingerafdrukken (of checksums) opgeslagen op de chain. In plaats van dergelijke builds uit te voeren op cloudservers of computers die vatbaar zijn voor beveiligingsinbreuken, kunnen ze worden uitgevoerd op speciale blockchain co-processors of gedecentraliseerde computationele orakels,” vertelde De Moura aan BeInCrypto.

Gebruikers kunnen de checksum van de front-end bronnen die ze laden vergelijken met on-chain data via een browserplugin of functie. Een succesvolle overeenkomst duidt op een authentieke build-interface, terwijl een afwijking wijst op een mogelijke compromittering.

“Als een verifieerbare reproduceerbare builds-aanpak was toegepast op SAFE, had de exploit kunnen worden voorkomen. De kwaadaardige front-end zou niet door de verificatie tegen het on-chain record zijn gekomen, waardoor de aanval onmiddellijk aan het licht zou zijn gekomen,” concludeerde De Moura.

Deze aanpak biedt een nuttig alternatief voor het vertrouwen op gebruikers met verschillende niveaus van self-custody kennis.

Gaten in gebruikerskennis aanpakken

Naarmate aanvallen geavanceerder worden, vormt het gebrek aan gebruikerskennis over hoe digitale activa veilig te bewaren een aanzienlijke kwetsbaarheid.

De Bybit-hack frustreerde gebruikers die oorspronkelijk dachten dat vertrouwen op integraties van derden voldoende zou zijn om hun activa te beschermen. Het beïnvloedde ook de bredere perceptie van de beveiliging van cryptocurrency.

“Het laat zien dat crypto nog steeds in het Wilde Westen is en in zijn groeifase qua beveiliging. Ik denk dat we over een paar jaar superieure beveiliging zullen hebben, maar in de huidige staat is de publieke angst goed gerechtvaardigd,” zei Khalsa.

Uiteindelijk zal het omarmen van verschillende benaderingen essentieel zijn voor de Web3-gemeenschap om een veiligere en veerkrachtigere ecosysteem op te bouwen. Een goed beginpunt is het eisen van betere industriepraktijken en het evalueren van de integratie van verifieerbare, reproduceerbare builds.