De Israël-Iran oorlog verplaatste zich deze week naar de blockchain, toen de pro-Israëlische hackergroep Gonjeshke Darande de grootste crypto-exchange van Iran, Nobitex, exploiteerde en bijna $90 miljoen stal.

De groep verbrandde later alle gestolen fondsen en presenteerde de hack als een politiek gemotiveerde poging om Iran’s vermogen om sancties te omzeilen via crypto te verstoren. Maar wie zijn Gonjeshke Darande?

Alles wat je moet weten over de mysterieuze ‘Predatory Sparrow’

Gonjeshke Darande, of Predatory Sparrow, is een zeer geavanceerde, politiek gemotiveerde cyber-aanvalgroep. Veiligheidsanalisten en overheidsfunctionarissen geloven dat ze sterke banden met Israël hebben.

Hun aanvallen richten zich meestal op Iraanse infrastructuur, financiële systemen en aan de overheid gelieerde entiteiten.

Hoewel Israël niet officieel de verantwoordelijkheid heeft opgeëist voor de operaties van Gonjeshke Darande, beschouwen beveiligingsbedrijven en inlichtingendiensten de groep algemeen als verbonden aan Israël.

Dit komt door hun doelwitten, methoden en overduidelijk politieke boodschappen.

Betekenis van de naam “Gonjeshke Darande”

- “Gonjeshke Darande” betekent letterlijk “Predatory Sparrow” in het Farsi.

- De term symboliseert een kleine maar felle vogel die in staat is tot verrassingsaanvallen, een passende metafoor voor een hackergroep die plotseling gerichte cyberaanvallen uitvoert.

- Hun keuze voor een duidelijk Iraanse naam dient waarschijnlijk zowel om de Iraanse cyberbeveiliging te bespotten als om symbolische boodschappen rechtstreeks aan het Iraanse regime over te brengen.

Geschiedenis van cyberaanvallen gelinkt aan Gonjeshke Darande

Gonjeshke Darande heeft een relatief korte maar aanzienlijke geschiedenis van impactvolle cyberoperaties, voornamelijk gericht op Iraanse infrastructuur en financiële systemen.

Juni 2025: Nobitex crypto exchange-aanval

Zoals BeInCrypto meldde, heeft de groep ingebroken in Iran’s toonaangevende crypto-exchange, Nobitex.

Fondsen werden overgedragen naar vanity wallets met anti-IRGC (Islamitische Revolutionaire Garde) boodschappen, waardoor de crypto permanent ontoegankelijk werd.

Bovendien werd Nobitex door het Westen verdacht van betrokkenheid bij witwassen van geld en het omzeilen van sancties.

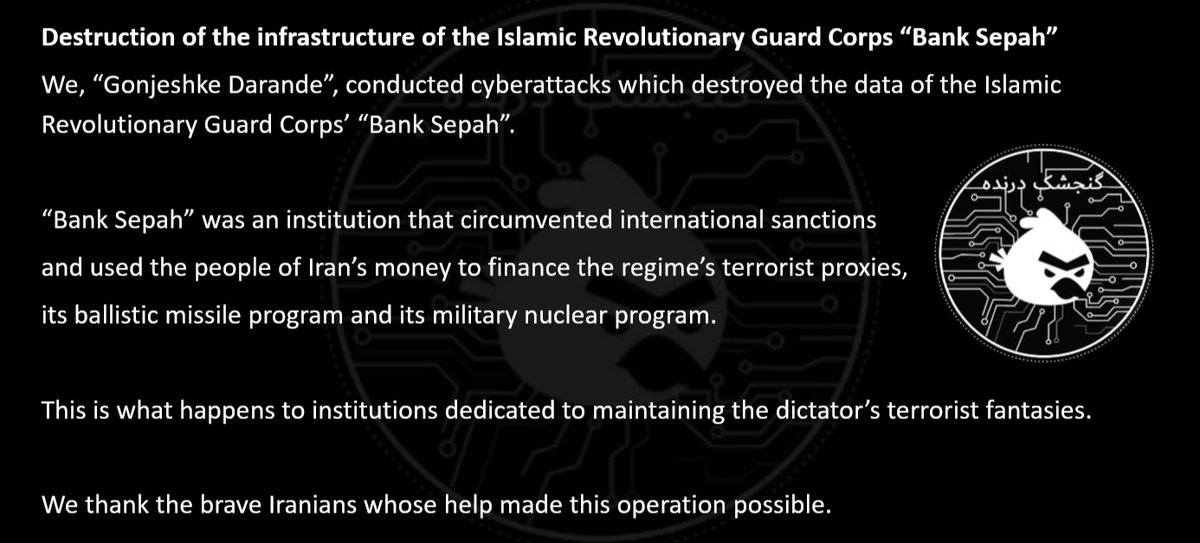

Mei 2025: aanval op Bank Sepah

Kort voor de aanval op Nobitex heeft Gonjeshke Darande systemen van Bank Sepah gecompromitteerd. Dit is een staatsbank in Iran.

Meer opmerkelijk is dat ze bankdiensten verstoorden en gevoelige financiële gegevens online lekte. Het doel was om de financiële transacties van de Iraanse overheid bloot te leggen en door de staat gesteunde economische activiteiten te verstoren.

Oktober 2022: Iraanse staalfabriek-aanvallen

- Gonjeshke Darande kreeg eerder veel internationale aandacht na aanvallen op drie grote Iraanse staalfabrieken: Khuzestan Steel Company, Mobarakeh Steel Company en Hormozgan Steel Company.

- Ze eisten publiekelijk de verantwoordelijkheid op en brachten beelden vrij waarop de staalfabrieken in brand stonden, wat fysieke en economische schade en schaamte voor Iran veroorzaakte.

Juli 2021: Aanval op Iraanse spoorwegen

- De groep hackte de digitale informatiesystemen van de Iraanse spoorwegen, wat leidde tot treinvertragingen, verstoringen en het plaatsen van spottende berichten op informatieborden in het hele land.

- Deze aanval vernederde Iraanse cyber-beveiligingsfunctionarissen en toonde de bereidheid van de groep om kritieke civiele infrastructuur aan te vallen.

Tactieken

De groep houdt een laag publiek profiel, maar brengt opvallend hoogwaardige video’s, websites en online berichten uit waarin ze verantwoordelijkheid opeisen. Hun digitale vingerafdrukken bevatten vaak:

- Vanity-wallets en vandalisme: Aanvallers gebruiken crypto vanity-adressen met politieke boodschappen tegen het Iraanse regime.

- Sociale media en Telegram-berichten: Ze plaatsen regelmatig aankondigingen, video’s en lekken documenten via anonieme Telegram-kanalen, waarbij ze bewijs delen van succesvolle operaties.

- Professionele videoreleases: In tegenstelling tot typische anonieme hackergroepen, brengt Gonjeshke Darande professioneel bewerkte video’s uit die de resultaten van cyberaanvallen tonen, wat wijst op financiële steun en operationele verfijning.

Toeschrijving en links naar de staatsoverheid

Cyber-securitybedrijf SentinelOne en analysegroepen zoals Check Point Research hebben gesuggereerd dat Israël waarschijnlijk de staatsponsor is achter Gonjeshke Darande.

Echter, Israël heeft deze beweringen niet bevestigd of ontkend.

Iran beschuldigt officieel Israël en de Israëlische inlichtingendienst Mossad van het stimuleren van deze cyberaanvallen, maar er is opnieuw geen tastbaar bewijs voor deze beschuldigingen.

Cybersecurityonderzoekers verwachten dat Gonjeshke Darande doorgaat met cyberaanvallen met grote impact op Iraanse doelen, vooral als geopolitieke spanningen blijven escaleren.

Verontrustend genoeg blijven crypto exchanges en aan de Iraanse staat gelinkte banken de belangrijkste potentiële doelen.

Vanwege de geavanceerde capaciteiten en middelen van de groep, houden cyber-securityanalisten wereldwijd hun activiteiten nauwlettend in de gaten.

Over het algemeen, als het huidige conflict langer duurt, kan het bredere implicaties hebben voor cyber-oorlogvoering en door de staat gesponsorde digitale conflicten.

Voor BeInCrypto’s laatste nieuws over de cryptomarkt, klik hier.