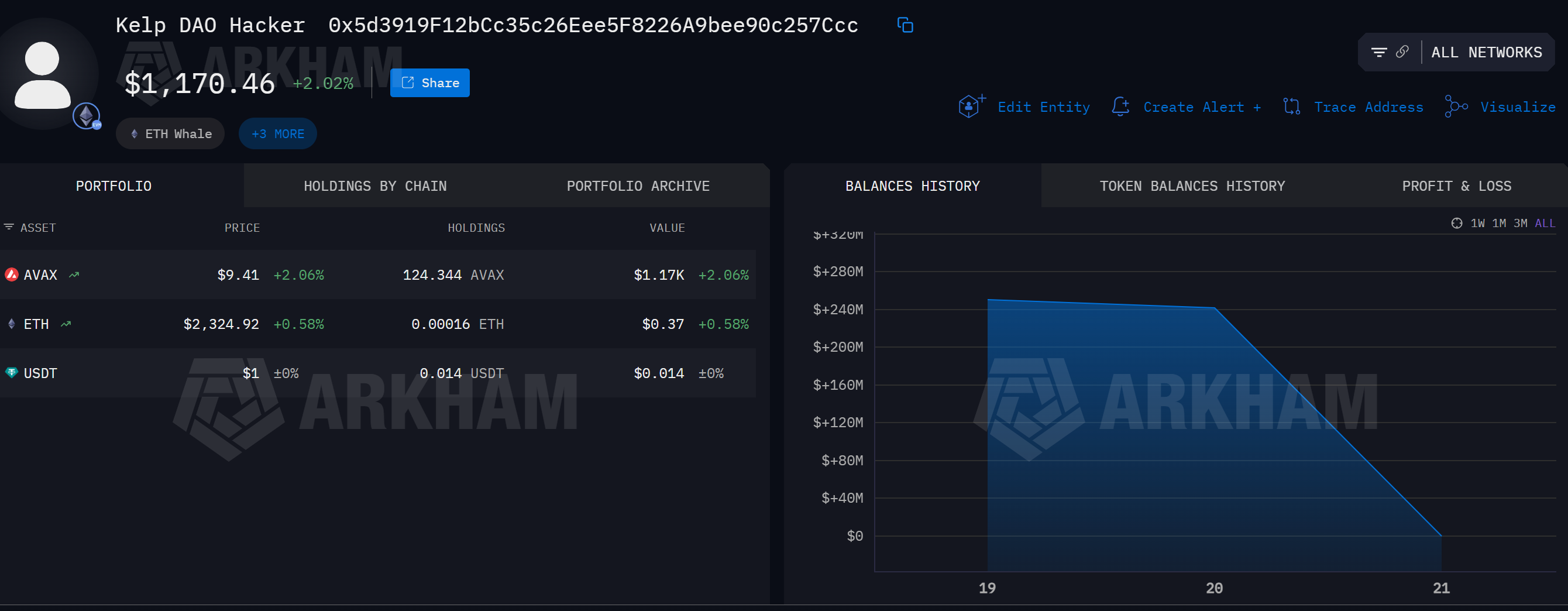

De aanvaller achter de $292 miljoen KelpDAO-hack is begonnen met het witwassen van ongeveer 75.700 ETH, ter waarde van ongeveer $175 miljoen, op Ethereum nadat de Arbitrum Security Council 30.766 ETH op Arbitrum One heeft bevroren.

Het bevriezen lijkt de hacker te hebben opgejaagd, waardoor hij sneller geld begon te verplaatsen op het Ethereum-mainnet.

Hacker versnelt ETH-transfers via UmbraCash

On-chain analist EmberCN meldde dat verschillende kleine ether (ETH) transacties al via UmbraCash zijn gegaan, een privacyprotocol voor stealth-adressen.

De strategie waarbij de fondsen worden gesplitst, suggereert dat de aanvaller probeert het spoor te verhullen voordat meer assets bevroren kunnen worden.

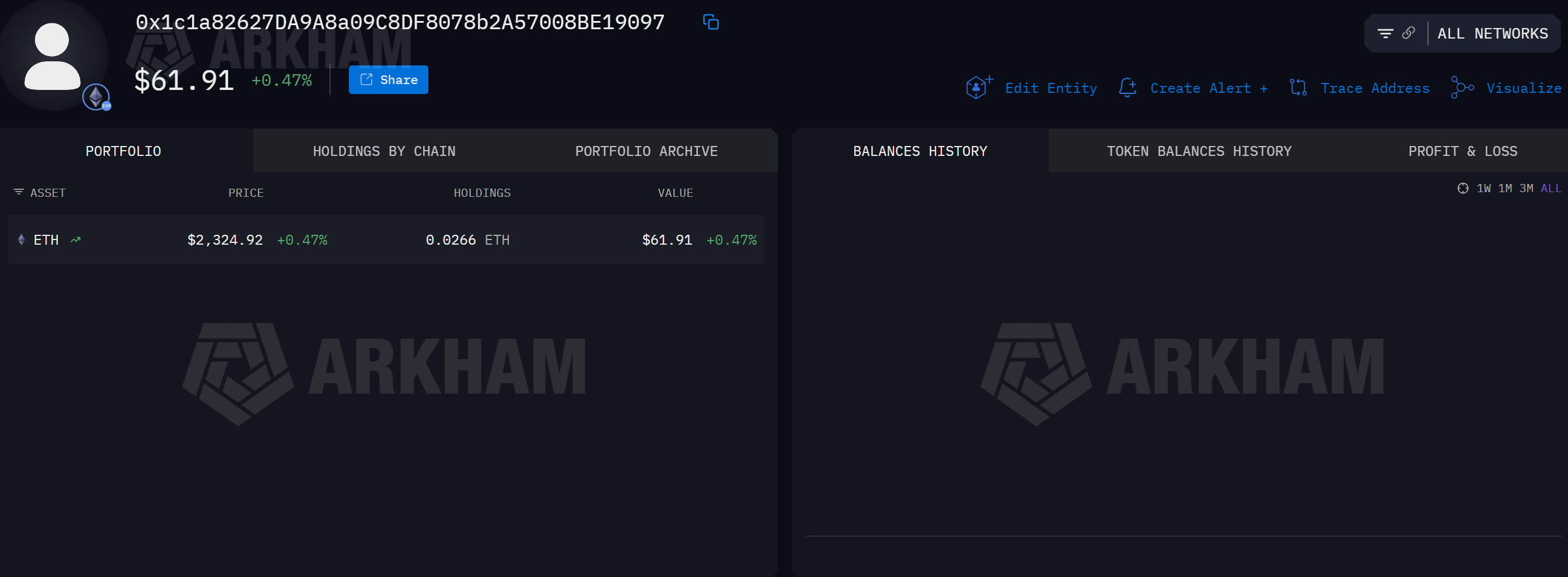

Uit gegevens van Arkham Intelligence blijkt dat de belangrijkste wallet van de hacker nog steeds een groot ETH-saldo bevat, waarbij uitgaande transfers via een secundair adres die aan UmbraCash zijn verbonden, worden verstuurd.

Security Council beslissing krijgt gemengde reacties

Offchain Labs medeoprichter Steven Goldfeder verdedigde de actie van de raad en gaf aan dat het gekozen 12-koppige team negen stemmen nodig had om in te grijpen.

Hij benadrukte dat de sequencer zelf geen macht heeft om fondsen te verplaatsen, en dat de raad onafhankelijk werkt van Offchain Labs en de Arbitrum Foundation.

Sommige leden van de community uitten echter zorgen. Eén gebruiker vroeg zich af of een gecompromitteerde raad alle on-chain fondsen zou kunnen innemen, en wees daarmee op de spanning tussen noodbevoegdheden en decentralisatie.

“Als ik het goed begrijp, zouden ze als de Arbitrum Security Council wordt gecompromitteerd gewoon alles kunnen doen met alle fondsen op chain?” vroeg deze gebruiker.

In dezelfde toon spotte crypto-topman Justin Sun met het discussie over het bestuur van Arbitrum en wees hij op Tron DAO als de meest gedecentraliseerde blockchain.

Toch bedankte KelpDAO de raad en gaf SEAL 911 de credits voor het coördineren van de reactie. Het protocol laat weten zich te blijven richten op het ondersteunen van rsETH-houders die getroffen zijn door de exploit op 18 april.